Фішинг — це методи цифрового шахрайства, які можуть обманом змусити людей добровільно надати свою інформацію, надаючи таким чином доступ до їхніх захищених облікових записів. У цій статті експерт з кібербезпеки Бен Фінн пояснює «Репортерам без кордонів» (RSF), як розпізнавати та запобігати фішингу.

Журналісти та ЗМІ можуть стати жертвами фішингу через конфіденційну інформацію, з якою вони працюють. Шахраї можуть отримати доступ до захищених облікових записів журналістів або конфіденційної інформації та використати їх для шантажу чи погрози своїм посадам. Це також може призвести до того, що журналісти будуть змушені не публікувати матеріал або відмовитися від інформації про свої джерела.

Багато загроз цифровій безпеці можна подолати за допомогою антивірусного програмного забезпечення, брандмауерів або засобів шифрування, але фішингове шахрайство — це методи цифрового шахрайства, які покладаються на людський фактор: шахраї використовуватимуть відсутність пильності чи наївності людей і обманом змусять їх добровільно надати інформацію.

Шахраї використовують ці методи проти кількох людей з однієї організації або в оточенні однієї особи. Шахрайство спрацьовує, коли їм вдається зібрати достатньо інформації, щоб зламати їхні цифрові системи та завдати серйозної шкоди.

Види фішингового шахрайства

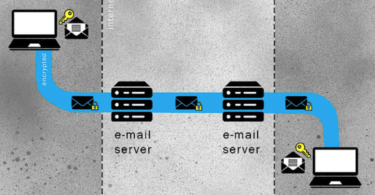

- Поширені методи фішингу: Звичайне фішингове шахрайство зазвичай має форму спам-ботів у соціальних мережах, шахрайських електронних листів або підозрілих спливаючих вікон на веб-сайтах. Вони заохочують жертв переходити по посиланнях або вводити особисту інформацію. Хоча більшість технічно підкованих журналістів можуть відразу розпізнати ці шахрайства, інші методи фішингу виявити складніше.

- «Фішинг»: Шахрай надсилає персоналізовані електронні листи або повідомлення жертві, які містять конкретну інформацію, пов’язану з нею. Менш імовірно, що вони будуть відфільтровані зі скриньок «Вхідні» як спам і, швидше за все, будуть відкриті жертвою, яка може подумати, що електронний лист надійшов від когось, кого вони впізнають.

- «Соціальна інженерія»: Шахрай використовує обман, часто через електронну пошту чи телефон, щоб змусити жертву розкрити конфіденційну інформацію та отримати доступ до своїх цифрових систем. Ці шахраї створюватимуть правдоподібну брехню та прикриття, або видаватимуться за представника компанії чи колеги, або навіть можуть маніпулювати жертвою, розголошуючи особисту інформацію, таку як її ім’я, номер телефону, адресу електронної пошти тощо.

Як захиститися від спроб фішингу

- Обмежити права «адміністратора». На цифрових пристроях для доступу до захищених систем може знадобитися пароль або надаватися лише «адміністратору» пристрою, а не іншим обліковим записам. Якщо небагато людей мають повноваження проходити перевірку безпеки, шахраї матимуть менше точок входу в пристрій.

- Налаштувати методи перевірки особи. Можуть бути випадки, коли законна зацікавлена сторона (партнер, спонсор тощо) запитує доступ до даних із цифрових пристроїв журналіста чи медіаорганізації. Журналісти та медіа-організації повинні мати надійний процес перевірки, щоб підтвердити особу заявника. За принципом, працівники не повинні розголошувати будь-яку конфіденційну інформацію стороннім без спеціального дозволу.

- Не ділитися інформацією в Інтернеті. Журналістам слід остерігатися особистої інформації, яку вони розміщують у соціальних мережах. Будь-яка інформація може бути використана шахраями, щоб змусити жертв повірити, що вони розмовляють з кимось, кого вони знають.

- Регулярно проходити навчання з цифрової безпеки. Журналісти та медіа-організації повинні регулярно брати участь у тренінгах з цифрової безпеки та нагадувати членам своєї команди, що навіть звичайна взаємодія, як-от звернення до них, щоб підтвердити, чи вони працюють у компанії, також може бути шахрайським способом отримати глибший доступ в організацію.

Автор Бенджамін Фінн. Бенджамін родом з Х’юстона (США), він працює в ІТ-сфері вже десять років, протягом яких його основна увага була зосереджена на розгортанні внутрішніх корпоративних інструментів на великих підприємствах, включаючи зусилля, спрямовані на кібербезпеку. Він брав участь у тренінгах з належної безпеки в умовах репресивної національної держави, зокрема в М’янмі. Він також працював з численними групами на Тайвані, навчаючи їх належним заходам безпеки та захисту.